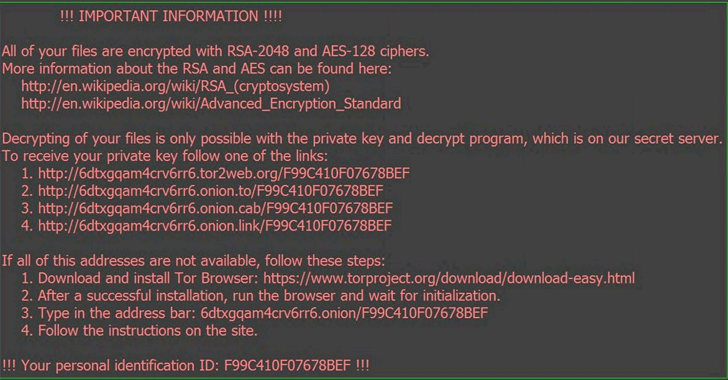

Aunque cuando se descubrieron estas vulnerabilidades en los procesadores Intel, AMD y ARM se creía originariamente que los dispositivos de Apple no estaban en peligro, parece que un análisis más detallado de estas vulnerabilidades indica lo contrario. Apple ya ha emitido un comunicado oficial al respecto, pero todo indica a que varios de los procesadores utilizados por Apple en sus dispositivos corren el riesgo de ser infectados a través de las vulnerabilidades Meltdown y Spectre.

Una advertencia publicada por la compañía ARM esta misma mañana da a entender que varios de sus procesadores, algunos de los cuales son utilizados por Apple en la creación de los procesadores para sus dispositivos móviles, también son vulnerables a Meltdown y a Spectre. Esto significa que, dependiendo de cuánto se haya apoyado Apple en los procesadores de ARM a la hora de crear los suyos propios, los dispositivos de la compañía de Cupertino también podrían estar en peligro en estos momentos.

Todos los iPhone corren peligro de ser infectados

Los procesadores de varios de los dispositivos fabricados por Apple están basados en la arquitectura de los de ARM, y entre estos productos podemos encontrar iPhones, iPads, iPod Touch y hasta algún modelo de Apple TV. La compañía de Cupertino ha emitido un comunicado recientemente en el que ha reconocido que todos los modelos de iPhone disponibles corren el riesgo de ser infectados a través de las vulnerabilidades Meltdown y Spectre.

Apple ha creado su procesador A5 basándose en el procesador de ARM Cortex A9, el cual resulta afectado por estas vulnerabilidades, y que se encuentra instalado en un gran número de dispositivos de la compañía, entre los que destacan el iPad 2 y el iPhone 4S; pero estas vulnerabilidades afectan a todos los dispositivos móviles de la compañía. La buena noticia es que Apple lanzará una actualización muy pronto para arreglar estas vulnerabilidades y proteger a los usuarios, pero hasta entonces lo mejor es tener cuidado y sospechar de los enlaces desconocidos.