En un informe detallado publicado en su blog, el investigador de seguridad Lukas Stefanko detalló cómo un troyano bancario que se hace pasar por una aplicación legítima de grabación de llamadas roba información de bancos de dispositivos Android comprometidos. La aplicación infectada se instaló en más de 10,000 dispositivos Android y logró robar credenciales bancarias a pesar de que la autenticación de dos factores de SMS se habilitó en el dispositivo de prueba con la ayuda de los servicios de accesibilidad de Android. Según el investigador de seguridad móvil de ESET, la aplicación QRecorder de Android fue inicialmente una aplicación libre de malware pero, en una versión posterior, el desarrollador decidió incluir el troyano bancario para ganar dinero rápido.

Android Banker found on Google Play with 10K+ installs stole over 10,000 Euros already.

Video example how it misuses accessibility services and overlays banking app (1:09).https://t.co/ruKdCvCdZe pic.twitter.com/gvif8Ulu7e

— Lukas Stefanko (@LukasStefanko) September 26, 2018

QRecorder se hacía pasar por una grabadora de llamadas automática y una utilidad de grabación de voz que le pedía a la víctima que le permitiera utilizar otras aplicaciones, una característica que usaría luego de un análisis posterior para aplicar una capa de suplantación de identidad (phishing) a las aplicaciones bancarias oficiales utilizadas por el objetivo. Una vez que el usuario anotaba sus credenciales dentro de la superposición de phishing, el troyano bancario lo enviaría todo al servidor del atacante.

El troyano bancario utilizó una forma innovadora de moverse alrededor de 2FA con la ayuda de superposiciones de phishing

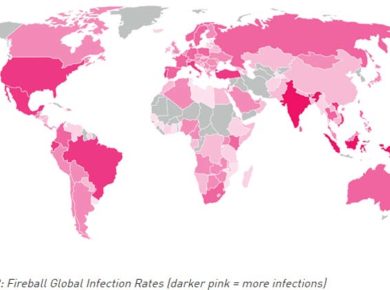

Es importante mencionar que la aplicación maliciosa no fue directamente al ataque de phishing ya que no tenía ninguna funcionalidad de Troyano, sino que actuaba como cuentagotas, esperando los comandos de activación del delincuente y descargando la carga de Troya bajo petición. El atacante decidía el curso de acción dependiendo de las aplicaciones instaladas en el dispositivo Android comprometido, lo que escalaría la infección solo si se instala una de las 18 aplicaciones bancarias oficiales de Alemania, Polonia y la República Checa.

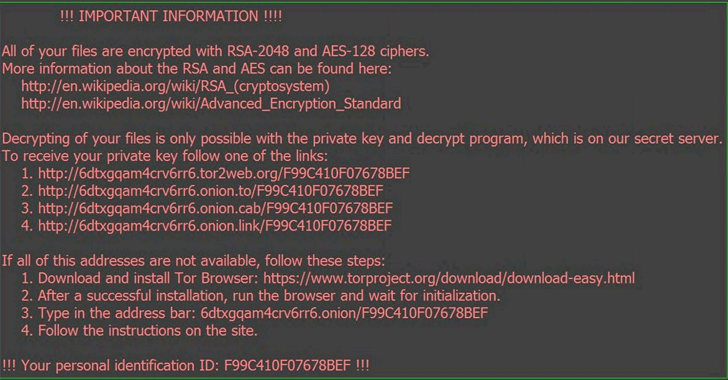

Antes de descargar la carga maliciosa, QRecorder le pedía al objetivo activar los servicios de accesibilidad que usaría para descargar, instalar y ejecutar el malware. Los próximos pasos fueron desencadenar superposiciones de phishing cada vez que se lanzaba una de las aplicaciones bancarias oficiales y luego recopilar y enviar las credenciales al atacante. Hasta ahora solo hay dos víctimas conocidas que perdieron más de 10,000 euros combinados, pero la lista podría ser mucho más dada la cantidad de dispositivos en los que se instaló la aplicación QRecorder.