Los resultados de un estudio realizado por los expertos de Check Point muestran que, tras la última oleada de ataques del ransomware Locky en septiembre de este año, se ha convertido en uno de los malwares más utilizados por los hackers en todo el mundo. De hecho, solo este septiembre ha afectado al 11’5 por ciento de compañías de todo el mundo, según las estadísticas. Locky había desaparecido de las listas de los diez malwares más utilizados por los criminales en noviembre de 2016, pero tras los ataques del mes pasado ha vuelto y ha alcanzado nada menos que la segunda posición en la lista.

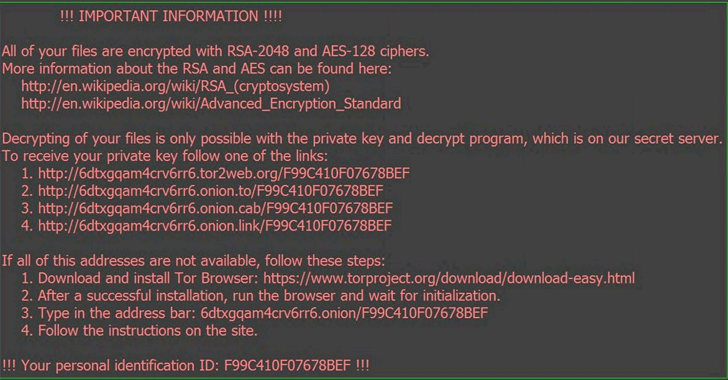

Locky es un ransomware que comenzó a distribuirse en febrero de 2016, y se convirtió en cuestión de meses en uno de los malwares que más infecciones causaron. Su forma de extenderse es a través de mensajes maliciosos a correos electrónicos, que contienen un documento Word o un archivo comprimido donde se oculta Locky. Una vez que la víctima ejecuta el archivo, Locky encripta todos los datos de su ordenador y le pide dinero para obtener la clave de desencriptado. Aunque su distribución estaba disminuyendo, Locky ha vuelto al punto de mira de los expertos en seguridad este septiembre, debido a una nueva campaña de infecciones en las que ha llegado acompañado de la botnet Necurs, lo que lo ha hecho más difícil de detectar.

Uno de los 3 malwares más utilizados por los criminales en septiembre

Locky ocupa el segundo puesto, seguido de otro ransomware, Globeimposter, el cual se descubrió en mayo de 2017, y también suele distribuirse a través de campañas de spam a los correos electrónicos de sus víctimas. Pero el dudoso honor de estar en primera posición corresponde al malware más peligroso de hoy en día, RoughTed. RoughTed es un sistema de anuncios maliciosos a través de los cuales los criminales insertan no solo ransomware, sino troyanos, o directamente estafan a sus víctimas y les roban el dinero. Es capaz de infectar cualquier sistema operativo.

La lista completa de malwares se puede encontrar en el blog de los chicos de CheckPoint. Desde aquí, como siempre, os recordamos que tengáis cuidado cuando recibáis un correo electrónico sospechoso y que analicéis los archivos descargados antes de ejecutarlos.