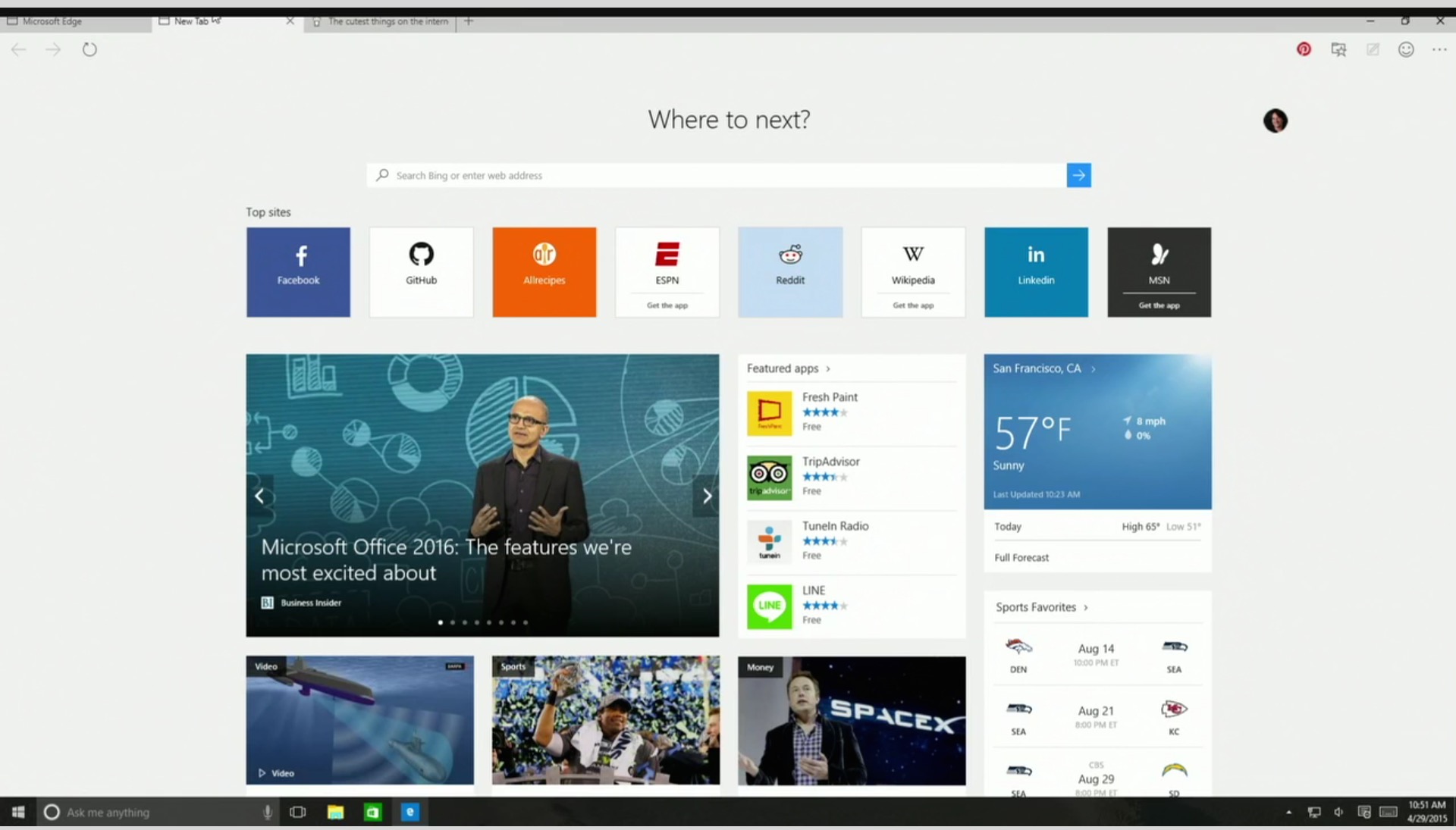

Ayer mismo, Microsoft trajo no solo un montón de nuevas actualizaciones acumulativas para Windows 10, sino también soluciones de seguridad para no menos de 75 vulnerabilidades, de las cuales 15 se consideran críticas. Además de atajar varios problemas del sistema operativo, el último parche de Windows 10 también ha decidido mejorar los navegadores y las tecnologías de una forma u otra relacionadas con los navegadores (como los motores de búsqueda), y estos han sido los protagonistas de la última actualización acumulativa de Windows 10.

Tanto Internet Explorer como Microsoft Edge han sido tratados por este ciclo de actualizaciones, al igual que otros componentes de Windows como ASP.NET Core y PowerShell Core. Hay actualizaciones para dos fallos divulgados públicamente de Microsoft Exchange Server (CVE-2018-0940) versión 2010 a 2016 y ASP.NET Core 2.0 (CVE-2018-0808), y dada la gravedad de las vulnerabilidades es algo que nos alegra mucho.

También hay nuevos parches para Meltdown y Spectre

Windows 10 no es el único que ha recibido novedades: por suerte, hay nuevas actualizaciones de seguridad para Windows 7 y Windows 8.1 para seguir luchando contra Meltdown y Spectre. Microsoft también está ampliando parches de defectos de hardware a más conjuntos de chips, después de enviar las actualizaciones para los procesadores Skylake. Con todo, los administradores de sistemas tienen muchos parches para hacer este mes, a pesar del pequeño número de actualizaciones críticas encontradas en los navegadores de Microsoft. Se necesitarán reinicios del sistema y, al igual que ocurre todos los meses, se recomienda encarecidamente hacer copias de seguridad en caso de que algo salga mal con un parche y se requiera que vuelva a funcionar.

Si soléis utilizar los navegadores de Microsoft, tanto Microsoft Edge como Internet Explorer, entonces os recomendamos encarecidamente descargar e instalar el nuevo parche de seguridad, para que siempre naveguéis con la versión más protegida de todas. Recordad hacer una copia de seguridad de vuestros datos antes, ¡y descargad el parche de seguridad solo desde fuentes oficiales!